はじめに

本ブログでは、OCI学習を整理するために、次の2種類の記事を扱います。

- 知識ノート(N-xx):概念や設計の考え方、判断基準を整理する記事

- 検証ノート(L-xx):実際に試した手順や設定値、詰まりやすい点を記録する記事

ブログ全体の整理については別記事でまとめています。

本記事は 検証ノート(L-03) として、VCN Wizard でネットワークを作成した際に、実際にどのリソースが作成されるのかを確認します。

VCN Wizard は、VCN だけではなく、Subnet や各種 Gateway、Route Table、Security List などもまとめて作成できます。便利な一方で、作成後の構成をきちんと見ないまま使ってしまうと、どの設定が何のためにあるのか分かりにくくなります。

本記事では、作成された構成を一つずつ見ながら、最低限押さえておきたいポイントを整理します。

1. 検証概要

- 検証テーマ:VCN Wizard で作成されたネットワーク構成の確認

- できるようになること:

- Wizard 実行後に作成されるリソースを把握できる

- Public Subnet と Private Subnet の違いを説明できる

- Gateway、Route Table、Security List の関係を追えるようになる

2. ゴール

成功条件

- 作成された VCN 配下のリソースを確認できる

- Public / Private Subnet の違いを、ルートと到達性の観点で説明できる

- Internet Gateway、NAT Gateway、Service Gateway の役割を説明できる

- 各 Subnet に紐づく Route Table と Security List を確認できる

完了判定

- Public Subnet と Private Subnet が作成されている

- Public Subnet 側に Internet Gateway 向けのルートがある

- Private Subnet 側に NAT Gateway または Service Gateway 向けのルートがある

- Subnet ごとに関連する Security List を確認できる

3. 前提

3-1. 構成前提

本記事では、OCI コンソールの Start VCN Wizard から、インターネット接続を含む構成を作成した前提で確認します。

作成される主なリソースは以下のとおりです。

- VCN

- Public Subnet

- Private Subnet

- Internet Gateway

- NAT Gateway

- Service Gateway

- Route Table

- Security List

3-2. 権限前提

最低限、以下の権限が必要です。

- VCN の作成・参照権限

- Subnet の作成・参照権限

- Gateway の作成・参照権限

- Route Table / Security List の作成・参照権限

4. 設定値

太字=自動作成されない

| 項目 | 例 | 補足 |

|---|---|---|

| Compartment | training-network-compartment | 作成先 |

| VCN名 | vcn-lab-03 | 対象VCN |

| VCN CIDR | 10.0.0.0/16 | VCN全体の範囲 |

| Public Subnet名 | パブリック・サブネット-vcn-lab-03(デフォルト) | Public用 |

| Public Subnet CIDR | 10.0.0.0/24q | |

| Private Subnet名 | プライベート・サブネット-vcn-lab-03(デフォルト) | Private用 |

| Private Subnet CIDR | 10.0.1.0/24 | |

| Internet Gateway名 | インターネット・ゲートウェイ-vcn-lab-03(デフォルト) | 外部接続用 ※vcn-lab-03のデフォルト・ルート表に記載 |

| NAT Gateway名 | nat-vcn-lab-03 | 外向き通信向け |

| Service Gateway名 | sgw-vcn-lab-03 | OCIサービス接続向け |

| Public Route Table | default route table for vcn-lab-03(デフォルト) | IGW向けルート |

| Private Route Table | rt-private-01 | NAT / SGW向けルート |

| Public Security List | default security list for vcn-lab-03(デフォルト) | Public用制御 |

| Private Security List | プライベート・サブネット-vcn-lab-03のセキュリティ・リスト(デフォルト) | Private用制御 |

5. 手順

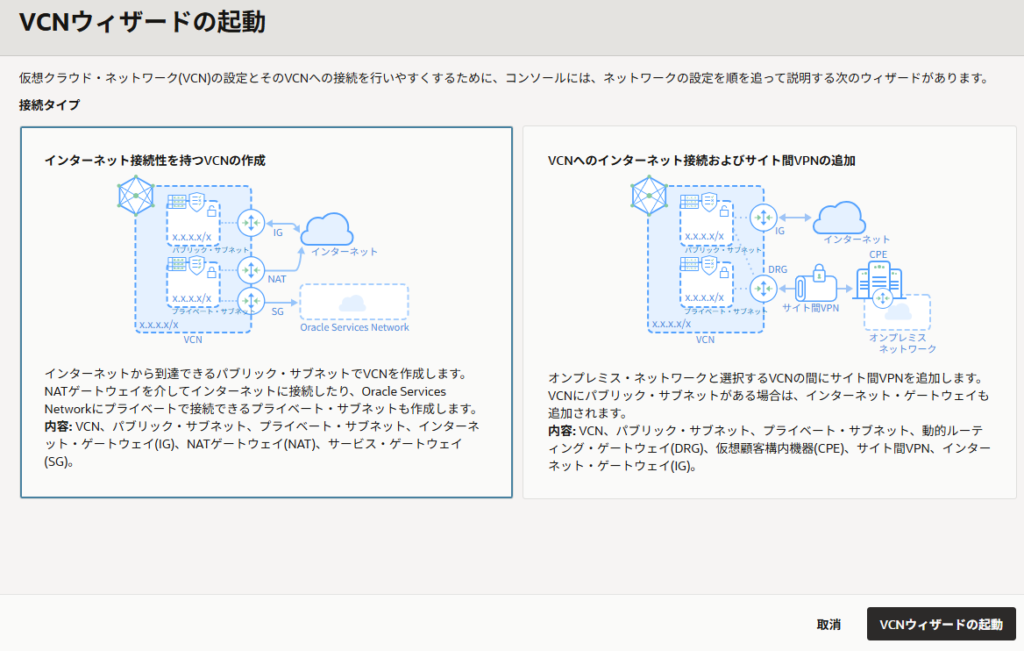

手順1:VCN Wizard を開く

OCI コンソールで Networking から Virtual Cloud Networks を開き、アクション > VCN Wizard の起動 を選択します。

今回は、インターネット接続性を持つVCNの作成をします。

※事前にコンパートメントを作成しておく。

確認ポイント:インターネット接続を含む構成が選択できること。

手順2:基本情報を入力する

VCN 名、VCN CIDR、Public / Private Subnet の CIDR、Compartment を入力します。

確認ポイント:VCN と各 Subnet の CIDR が重複していないこと。

手順3:作成されたリソースを確認する

作成後、VCN の詳細画面で関連リソースを確認します。*は自動作成されないものです。

- VCN

- Public Subnet

- Private Subnet

- Internet Gateway

- NAT Gateway*

- Service Gateway*

- Route Table

- Security List

確認ポイント:必要なリソースが一通り作成されていること。

手順4:Public Subnet 側のルートを確認する

Public Subnet に紐づく Route Table を開き、0.0.0.0/0 が Internet Gateway を向いていることを確認します。

確認ポイント:デフォルトルートが Internet Gateway に設定されていること。

手順5:Private Subnet 側のルートを確認する

Private Subnet に紐づく Route Table を開き、NAT Gateway または Service Gateway 向けのルートを確認します。

確認ポイント:Private 側に外向き通信用のルートがあること。

Private Subnet に紐づく Route Table を確認したところ、NAT Gateway および Service Gateway 向けのルートは設定されていませんでした。

このことから、今回の構成では、Private Subnet から外向きインターネット通信や Oracle Services Network への通信を行う前提にはなっていないことが分かります。

手順6:Security List を確認する

各 Subnet に関連する Security List を確認し、用途に合った受信・送信ルールになっているかを見ます。

確認ポイント:想定する通信に必要なルールが設定されていること。

6. 結果

確認できたこと

- 確認できたこと

- VCN Wizard では、VCN だけでなく Subnet、Gateway、Route Table、Security List もまとめて作成される

- Public / Private の違いは、ルートと到達性の設定で決まる

- 通信可否は、Route Table と Security List を合わせて確認する必要がある

失敗しやすい点

- Public Subnet なのに外部接続できない

- Public IP 未設定

- Security List 未許可

- ルート設定不足

- VCN のサービス制限に達している場合

- VCN Wizard 実行時、構成や入力値に問題がなくても、テナンシのサービス制限により作成できない場合があります。今回の環境では、仮想クラウド・ネットワークの使用量が 2 / 2 となっており、新規 VCN を追加できない状態でした。

- この場合は、設定内容の見直しでは解消せず、次のいずれかが必要になります。

- 既存の不要な VCN を削除する

- 管理者にサービス制限の引上げを依頼する

- 別コンパートメントではなく、別テナンシや制限に余裕のある環境で検証する

さいごに

VCN Wizard は初期構成を短時間で用意できて便利でしたが、中身を理解して確認が必要だと感じました。

特に、Subnet、Route Table、Gateway、Security List の対応関係をセットで確認することが重要です。

本検証では、VCN Wizard で作られた構成を読み解くことで、OCIネットワークの基本要素を整理できました。

情報ソース

- Oracle Cloud Infrastructure Documentation, Virtual Networking Wizards: https://docs.oracle.com/en-us/iaas/Content/Network/Tasks/quickstartnetworking.htm

- Oracle Solutions, Use a Wizard to Create a Virtual Cloud Network: https://docs.oracle.com/ja/solutions/wls-on-prem-to-oci/use-wizard-create-vcn.html

コメント